前回のお知らせで「主要ブラウザの TLS 1.0 / 1.1 無効化」について情報を公開しましたが、新型コロナウイルス感染症の世界的流行にともない延期されていたTLS 1.0 / 1.1無効化について各ブラウザベンダから新たに計画が公開されましたのでお知らせします。

※2020年8月24日時点の情報に基づいて記載

[TLS 1.0 / 1.1無効化の再計画について]

新型コロナウイルスの流行により TLS 1.0 / 1.1 の無効化を一時撤回していたGoogle、Mozillaが新たに計画を発表しました。TLS 1.2が有効になっていないWebサーバの場合、主要ブラウザからの接続ができなくなるため Webサーバの設定変更、もしくはWebサーバのバージョンアップなどの対応が必要です。

今回の変更による影響を正しく理解し、ブラウザのアップデートより前に対策を行っておくことを推奨します。

■主要ブラウザの計画

Chrome

・7月14日週に公開の Chrome 84 で TLS 1.0 / 1.1 の接続を無効化する

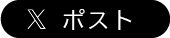

Firefox

・6月30日に公開の Firefox 78 で TLS 1.0/1.1 の接続を無効化する

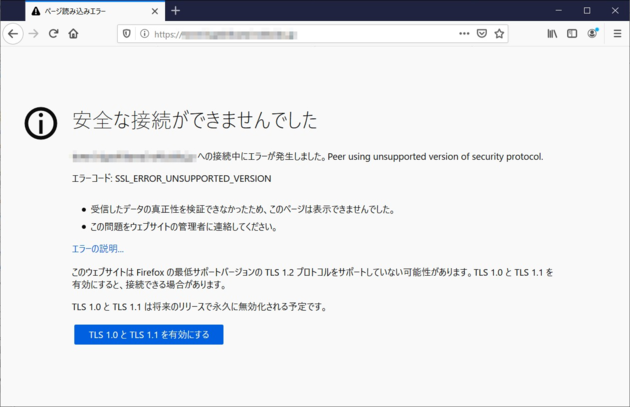

Internet Explorer / Edge

・サポートされているすべてのバージョンの Internet Explorer 11 および Microsoft Edge Legacy(EdgeHTML ベース)では、2020 年 9 月 8 日をもって、TLS 1.0 および TLS 1.1 の接続をデフォルトで無効化する予定だったが、2020年8月14日に2021年春以降への延期が発表されている。

・新しい Microsoft Edge(Chromium ベース)の場合、TLS 1.0 および 1.1の接続 はMicrosoft Edge バージョン 84 で、無効化する

Version 84.0.522.40: July 16

Safari

・Safari 13 では2020 年 3 月より TLS 1.0 / 1.1 の接続を無効化する計画を発表していました。現時点で無効化が実施されています。

■Webサーバ の設定チェックについて

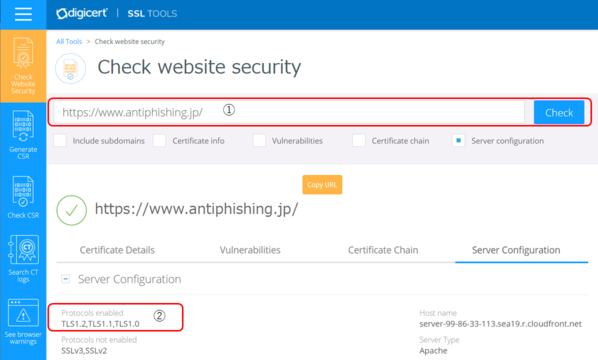

Webサーバがどの通信プロトコルが設定されているのか、以下のツールを利用することで、確認することができます。

Check web security

https://ssltools.digicert.com/checker/views/checkInstallation.jsp

ツールによる確認方法

-

- ① に目的のサイトURLを入力し、「Server Configuration」だけを有効(■)にして、右側の 「Check」 を押す。

- 入力したサイト URL にて設定されている通信プロトコルが、② Protocols enabled 欄に表示される。

TLS 1.2 が設定されていない場合には、Web サーバの設定変更、もしくは Web サーバのバージョンアップなどの対応が必要です。今後、危殆化する恐れのあるTLS 1.2 より前の通信プロトコルについては、設定を無効にすることを推奨します。

[最後に]

TLS が有効な HTTPS サイトであっても、適切な設定や更新作業が行われないことで利用者を危険にさらしてしまう可能性があることを認識し、利用者が常に安心してアクセスできる状態であるように努めることが Webサイト運営者に求められます。

また、Web サイトの利用者は、各 Web ブラウザのセキュリティに対して適切な認識を持ち、Web サイトそのものが安全に運営されているか確認を行うことを推奨します。

[関連情報]

証明書普及促進ワーキンググループでは、DV、OV、EV の 3 種類のサーバ証明書の扱い方について、Web サイトを運営する側 (事業者) 向けにも記事を公開しています。

・常時 SSL に向けてサイト運営者が知っておくべき基礎知識 (2019/04/17)

https://www.antiphishing.jp/report/wg/_ssl_baseknowledge.html

・SSL / TLS サーバ証明書のユースケースついて(2018/03/29)

https://www.antiphishing.jp/report/wg/_sslusecase_20180329.html

<証明書普及促進 WG>

主査:田上 利博 (サイバートラスト株式会社)

副主査:稲葉 厚志 (GMO グローバルサイン株式会社)

<会員組織>

阿部 貴 (デジサート・ジャパン合同会社)

石川 堤一 (キヤノンマーケティングジャパン株式会社)

伊藤 健太郎 (一般財団法人日本情報経済社会推進協会)

加藤 孝浩 (トッパン・フォームズ株式会社)

白岩 一光 (株式会社日本レジストリサービス)

林 正人 (デジサート・ジャパン合同会社)

平澤 悠士朗 (セコムトラストシステムズ株式会社)

山賀 正人 (CSIRT研究家)

<本件に関するお問い合わせ先(報道関係も含む)>

フィッシング対策協議会事務局(JPCERT コーディネーションセンター内)

E-mail: antiphishing-sec![]() jpcert.or.jp

jpcert.or.jp

※迷惑メール対策として「@」を画像に置き換えています。

※お手数ですが、上記メールアドレスをコピーしたのち「●」の部分を「@」に修正してお送りください。