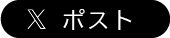

フィッシング報告件数

2023 年 8 月にフィッシング対策協議会に寄せられたフィッシング報告件数 (海外含む) は、前月より 17,439 件減少し、99,585 件となりました。

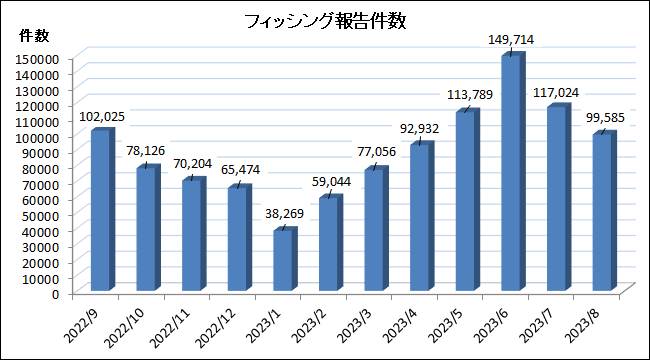

2023 年 8 月のフィッシングサイトの URL 件数 (重複なし) は、前月より 1,189 件減少し、20,396 件となりました。

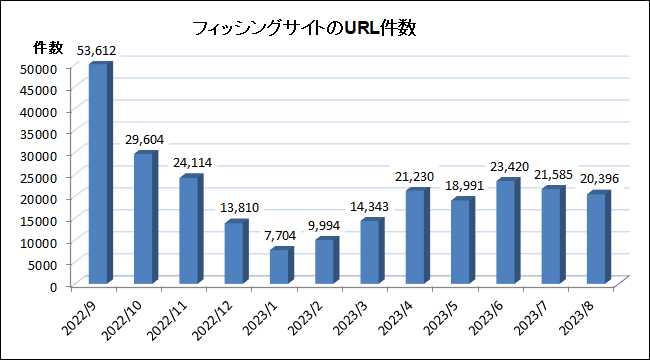

2023 年 8 月のフィッシングに悪用されたブランド件数 (海外含む) は、前月より 2 件減少し、91 件となりました。

2023 年 8 月のフィッシング報告件数は 99,585 件となり、2023 年 7 月と比較すると 17,439 件、約 14.9 % 減少しました。

メールサービスを提供している通信事業者は、DMARC ポリシーに従ったメールの配信を行うとともに、迷惑メール対策を強化し、ユーザーへ迷惑メールフィルターの利用を促してください。また、ウェブメールなどでは送信ドメイン認証の検証状況を利用者が認識できるよう、検証結果に基づいた警告表示等を検討してください。

大量のフィッシングメールが届いている場合は、そのメールアドレスが漏えいしている事実を認識し、参考情報の「なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット」を参考に、正規メールにアイコンが表示されるなどのフィッシング対策機能が強化されているメールサービスに新たにメールアドレスを作成し、オンラインサービスへ登録しているメールアドレスを切り替えていくことを検討してください。

楽天銀行をかたるフィッシング (2023/08/01)

なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット

フィッシングサイトの URL 件数

フィッシングに悪用されたブランド件数

総評

前月に引き続き Amazon をかたるフィッシングの報告が多く、報告数全体の約 36.1 % となりました。次いで報告数が多かった三井住友カード、ヤマト運輸、三井住友銀行、Apple、セゾンカードをかたるフィッシングの報告をあわせると、全体の約 74.2 % を占めました。また、1,000 件以上の大量の報告を受領したブランドは 15 ブランドあり、これらで全体の約 92.4 % を占めました。

分野別では、報告数全体に対する割合は EC 系 約 43.1 %、クレジット・信販系 約 23.1 %、金融系 約 13.6 %、配送系 約 9.1 %、オンラインサービス系 約 5.2 %、交通系 約 2.5 % となりましたが、実報告数では前月と比較するとクレジット・信販系が -21.0 %、金融系が -38.9% と、それぞれ大きく減少しました。

フィッシングに悪用されたブランドは 91 ブランドでした。クレジット・信販系 19 ブランド、通信事業者・メールサービス系 16 ブランド、金融系 12 ブランド、配送系 6 ブランド、EC 系 6 ブランド、オンラインサービス系 6 ブランド、決済サービス系 5 ブランドとなり、前月と比較すると、全体的に各分野で悪用対象となったブランド数は減少傾向となり、特に金融系ブランドは 8 ブランド減少しました。

SMS から誘導されるフィッシング (スミッシング) については、4月以降、引き続き金融系ブランドをかたる文面の報告が多い状況となっています。また宅配便関連の不在通知を装う文面から Apple をかたるフィッシングサイトへ誘導するタイプの報告を多く受領しています。Android スマートフォンの場合はスミッシングから不正アプリ (マルウェア等) のインストールへ誘導されることが多いため、日頃から SMS のリンクからのアプリのインストールは行わないよう、注意するとともに Google Play プロテクトや正規のウイルス対策アプリ等で不正なアプリ (マルウェア等) をインストールしていないか確認してください。

2023 年 8 月のフィッシングサイトの URL 件数は 20,396 件となり、2023 年 7 月と比較すると 1,189 件減少しました。

報告された URL 全体の TLD 別では .com が約 41.1 %、次いで .cfd 約 18.3 %、.cn 約 14.6 %、.top 約 10.5 %、.life 約 1.7 %、.gd 約 1.6 % 、.icu 約 1.5 % となり、前月に引き続き大量の .com ドメイン、.cfg ドメイン、.cn ドメインがフィッシングに悪用され、特に .cfd ドメインは、フィッシングサイトへのリダイレクト元 URL として、フィッシングメール内に埋め込まれて悪用されるケースが多く確認されました。その他、サブドメインを付加したり、パラメーターを変更したり、かたる対象のブランドを変更して、同一ドメインを長く使い回すケースも確認されています。

ある調査用メールアドレス宛に 8 月に届いたフィッシングメールのうち、約 76.2 % がメール差出人に実在するサービスのメールアドレス (ドメイン) を使用した「なりすまし」フィッシングメールであり、多い状況が続いています。

送信ドメイン認証技術 DMARC のポリシーが reject または quarantine で、フィルタリング可能な なりすましフィッシングメールは 43.1 % で増加し、DMARC ポリシーが none または DMARC 対応していないドメインのなりすましフィッシングメールは 33.1 % と減少しました。

前月に引き続きフィッシングでかたるブランドとはまったく無関係のブランドや、国内 ISP、企業の正規ドメインの不正利用が増えています。独自ドメインが使われるなど、送信ドメイン認証では判別ができないフィッシングメールは約 23.8 % となり、増加傾向となりました。

調査用メールアドレスへ配信されたフィッシングメールの送信元 IP アドレスの調査では、全体の約 76.8 % が CN の通信事業者からの配信でした。

前月上旬まで非常に多かった特定のクラウドサービスからの配信は 7 月 9 日頃に一度停止した後、8 月 5 日から 14 日頃にかけて再び大量配信が確認され、その後はまた停止して、8 月の報告数減少につながっています。一般契約回線と思われる IP アドレスからのフィッシングメール配信は、多い状況が続いています。また、逆引き (PTR レコード) 設定がされていない IP アドレスからの送信は約 94.3 % を占めました。このような傾向から、迷惑メール対策として、送信元 IP アドレスには PTR レコードの設定が必要、としている大手メールサービスもあります。

前月に引き続き、全体のフィッシング報告数は減少しましたが、DMARC 受信側対応を行っていない (DMARC ポリシーが reject や quarantine のメールを素通しする) メールサービス(通信事業者)の利用者からの報告の割合が増えています。利用者を守るため、メールサービス事業者は早期に DMARC 受信側対応を行うことを検討してください。

また、本物の注意喚起や連絡のメールをもとにしたと思われる文面で、正規ドメインを不正利用したなりすましメールも多く、受信者には非常に判断が難しい状況となっており、本物の注意喚起等のメールもまたフィッシングとして少なからず報告がきています。利用確認や登録情報更新、メールマガジンも含め、利用者へ正規メールを届けるためには必ず DMARC で保護したドメインを使用し、ポリシーを quarantine または reject にして正規メールのみが届くようにしてください。

利用者への啓発については、サービスの専用アプリで注意喚起を行ったり、「事業者のみなさまへ」を参考に、正規メールの視認性向上を行っているメールサービスを使うことを推奨し、送信ドメイン認証で認証された正規メールと偽メールとの見え方の違いについて、十分に周知してください。また、フィッシングメールが届くということは、メールアドレス等の情報が、過去にどこかから漏えいしていることを意味します。漏えいしたデータは消すことができないため、フィッシングメールが届いている利用者には、メールアドレスを新たに作成して登録変更することを推奨してください。

フィッシング以外では、商品が送られてこない、連絡が途絶えた、クレジットカード情報を不正利用された、所在地や社名等に自社の情報が使われている、フリマや EC サイト等に掲載した商品の写真を無断で利用されている等、悪質 EC サイトの報告が多い状況が続いています。初めて購入を行う EC サイトでは、先に問い合わせ先へ確認するなど、十分にご注意ください。その他では不審な仕事(アルバイト)に勧誘、誘導するメールや、金品が当選等したという内容で詐欺へ誘導するメールやショートメッセージ、SNS の不審な(偽)アカウントなどの報告を受領しています。このような誘いに乗ると犯罪に巻き込まれる可能性があるため、いずれも最寄りの警察署へ相談、情報提供を行ってください。

事業者のみなさまへ

オンラインサービスを提供している事業者は DMARC でドメインを保護してください。DMARC レポートを分析し、正規メールが DMARC 検証を pass して利用者に届いていることを確認しながら、DMARC ポリシーを quarantine または reject に変更することで効果が発揮されます。また、メール配信に使っていないドメインがある場合は、不正に利用されないよう、明示的に reject ポリシーを設定しておくことが重要です。

なりすましではない、独自ドメインで送られるフィッシングメールへの対策としては、まずは正規メールの送信ドメイン認証を正しく設定し、送信ドメイン認証で正規メールであると判別できるメール以外は、注意するよう利用者に啓発してください。送信ドメイン認証の検証結果を使った正規メールを視認しやすくする技術としては Gmail や Apple iCloud メール (iOS16 で対応) で使える BIMI、 Yahoo!メールブランドアイコン、Yahoo!メールブランドカラー (送信ドメイン認証結果が正しいメールを色分けしメッセージを表示)、ドコモメール公式アカウント等があります。参考情報の「なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット」を参考に、これらの技術やサービスの利用を検討したり、すでに対応済みの場合は、ユーザーに正規メールにこれらのアイコンやマークがついていることを周知して、安全なメールサービスを利用することを啓発してください。

企業においては、メールセキュリティ製品や大手クラウドメールサービスは DMARC が利用できます。昨今、まったく関連がないブランドのフィッシングメールの差出人メールアドレスに企業のドメインが使われるケースが増えています。なりすまし送信によるドメインの不正利用やフィッシング、マルウェア攻撃への対策の一つとして、送受信ともに DMARC 正式運用 (ポリシーを reject または quarantine に設定し、受信時はポリシーに従ってメールを排除) に移行することを検討してください。

送信ドメイン認証を運用中の注意事項としては、メール配信サービスを追加したり、ネットワーク設備を統廃合するうちに、DNS に登録されている送信ドメイン認証の設定値が無効となる場合があります。特に多いのは SPF のエラーであり、さまざまなプロモーションメール配信を行う部門を持つ大手事業者で発生しているケースがよく見られます。定期的にチェックサイトで確認したり、DMARC レポートで送信メールが正常に判定されているか等、監視を行ってください。

利用者のみなさまへ

フィッシングサイト経由などで漏えいしてしまった携帯電話番号や個人情報をもとに、さまざまなサービスへログインしようとしたり、キャリア決済やキャッシュレス決済サービスを不正利用するケースが報告されています。身に覚えがないタイミングで認証コード通知 SMS などが届いた時は、パスワード変更したり、決済サービスの使用履歴などを確認してください。

また、普段からログインを促すようなメールや SMS を受信した際は、正規のアプリやブックマークした正規の URL からサービスへログインして情報を確認し、クレジットカード情報や携帯電話番号、認証コード、口座情報、ワンタイムパスワード等の入力を要求された場合は、入力する前に一度立ち止まり、本当に必要な手続きなのか、その入力先サイトが本物かを確認してください。特に初めて利用するサイトの場合は、運営者情報や問い合わせ先などを確認し、似たようなフィッシングや詐欺事例等がないか、確認するようにしてください。

今月の緊急情報

https://www.antiphishing.jp/news/alert/rakutenbank_20230801.html

NTTドコモをかたるフィッシング (2023/08/07)

https://www.antiphishing.jp/news/alert/nttdocomo_20230807.html

アプラスをかたるフィッシング (2023/08/09)

https://www.antiphishing.jp/news/alert/aplus_20230809.html

LINE Pay をかたるフィッシング (2023/08/16)

https://www.antiphishing.jp/news/alert/linepay_20230816.html

参考情報

https://www.antiphishing.jp/enterprise/domain_authentication.html#advantages