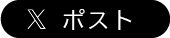

フィッシング報告件数

2026 年 2 月にフィッシング対策協議会に寄せられたフィッシング報告件数は、前月より 145,254 件減少し、57,096 件となりました。

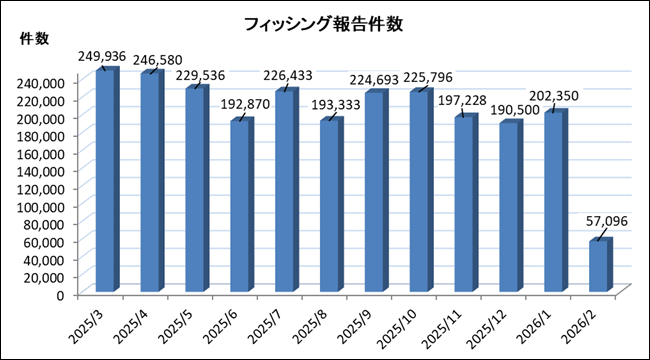

2026 年 2 月に報告を受けたフィッシングサイトの URL 件数 (重複なし) は、前月より 33,749 件減少し、17,073 件となりました。

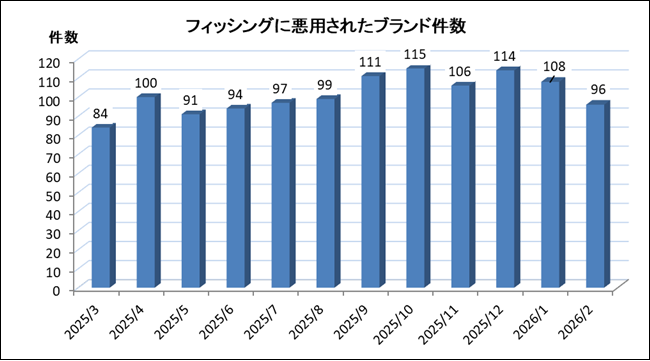

2026 年 2 月に報告を受けたフィッシングに悪用されたブランド件数は、前月より 6 件減少し、96 件となりました。

2026 年 2 月のフィッシング報告件数は 57,096 件となり、2026 年 1 月と比較すると大きく 145,254 件減少し、約 71.8 % 減となりました。

大量の不正メールは受信者がそれらに対応する時間やさまざまな IT リソースを奪い、大きな損失となっています。

ID とパスワードが知られてしまっても、それだけではログインできないよう、利用しているオンラインサービスでパスキー等の多要素認証が利用できる場合は、必ず設定してください。

フィッシングか否かの判断に迷う不審なメールや SMS を受け取った場合は、各サービス事業者の問い合わせ窓口やフィッシング対策協議会 (info@antiphishing.jp) まで、ご報告ください。

【報告方法】はこちら

金融庁: 金融庁からのメール受信におけるシンボルマークのアイコン表示について

https://www.fsa.go.jp/common/about/gj-suisin/20250318.html

フィッシングサイトの URL 件数

フィッシングに悪用されたブランド件数

総評

報告数全体のうちマネックス証券をかたるフィッシングが約 23.9 %、Amazon をかたるフィッシング 約 11.7 % となりました。次いで報告が多かった VISA、三井住友カード、Apple をかたるフィッシングを加えた上位 5 ブランドの報告をあわせると、全体の約 52.5 % を占めました。

また 1,000 件以上の大量の報告を受領したブランドは 15 ブランドとなり、これらを合わせると全体の約 75.1 % を占めました。

分野別では、報告数全体に対する割合は、クレジット・信販系 約 27.8 %、証券系 約 27.6 %、EC 系 約 21.0 %、航空系 約 4.0 %、配送系 約 4.0 %、電気・ガス・水道系 約 3.3 %、交通系 約 2.9 %、決済系 約 2.3 %、オンラインサービス系 約 2.2 %となり、前月と比較すると、証券系の報告数が増加傾向となりました。

報告総数が大きく減少したため、割合が上昇している分野でも 実際の報告件数は前月より減少しています。

フィッシングに悪用されたブランドは 96 ブランドとなり、多くのブランドが狙われました。クレジット・信販系 22 ブランド、通信事業者・メールサービス系 12 ブランド、証券系 11 ブランド、金融(銀行)系 8 ブランド、オンラインサービス系 7 ブランド、EC 系 7 ブランドとなりました。

SMS から誘導されるフィッシング (スミッシング) については、先月に引き続き報告数が減少傾向ですが、クレジットカードブランドや EC サイト、配送業者をよそおった文面の報告を受領しています。スミッシングへの対策については、「事業者のみなさまへ」「利用者のみなさまへ」を参考にしてください。

2026 年 2 月のフィッシングサイトの URL 件数は 17,073 件となり、2026 年 1 月と比較するとこちらも大きく 33,749 件減少し、約 66.4 % 減となりました。

前月と比較すると、BASIC 認証表記を使ったり、ランダムサブドメイン名を使う URL が激減し、同じホスト名でパラメーターを変える URL が多くみられました。

また先月に引き続き docs.google.com や sendgrid.net などの正規サービスを悪用してフィッシングサイトへ誘導したり、amazonaws.com のホスト名を URL にそのまま使用するケースも多く見られました。

報告全体の URL (重複あり) の TLD 別では .com 約 45.7 %、.cn 約 29.7 %、.cfd 約 19.3 % を併せると全体の約 94.5 %を占め、前月に引き続き .com と .cn および .cfd の悪用が多い状況が続きました。

次いで報告が多かった .net 約 1.6 %、.top 約 1.1 %、.shop 約 0.7 %、.xyz 約 0.3 %、.help 0.3 % を合わせると、全体の約 98.4 % を占めました。

ある調査用メールアドレス宛に 2 月に届いたフィッシングメールのうち、メール差出人に実在するサービスのメールアドレス (ドメイン名) を使用した「なりすまし」フィッシングメールは約 45.3 % となり、割合が増加しました。

送信ドメイン認証技術 DMARC のポリシーが reject (認証失敗したメールは受信拒否) または quarantine (認証失敗したメールを迷惑メールフォルダー等へ隔離) に設定されているドメイン名を使用した、検知可能な「なりすまし送信」メールは約 40.6 %、DMARC ポリシーが none (認証成功・失敗したメールを両方区別なく素通し) または DMARC 未対応ドメイン名の「なりすまし送信」メールは約 4.7 % となりました。

独自ドメイン名による「非なりすまし送信」メールは約 54.7 %、そのうち DMARC に対応して認証成功 (dmarc=pass) したメールは約 88.9 % となりました。

1 月まで送信ドメイン認証に対応していないドメイン名で大量にフィッシングメールを配信していた送信元からの配信が激減した影響で、相対的に送信ドメイン認証に対応したフィッシングメールの割合が増加しています。

逆引き (PTR レコード) 設定がされていない IP アドレスからの送信は約 59.1 % となり前月より減少していますが、全体の 6 割近くを占める多い状況が続いています。

逆引き設定済では、Google Cloud サービスで独自ドメイン名で逆引きを設定したり、bc.googleusercontent.com のままで送信してくるケースは、全体の約 34.5 %、逆引き設定済では約 84.1 % が Google Cloud サービスからの発信となりました。逆引きに設定されたドメイン名における TLD 別では .com 約 85.2 %、.jp 約 9.3 %、.net 約 4.4 %、となり、.com が多い状況が続いています。逆引き設定は対象の IP アドレス管理を行っている事業者が管理しており、デフォルトの逆引き名がある、または手軽に設定変更できるサービスが不正メール送信に使われる傾向となっています。

調査用メールアドレス宛に届いたフィッシングメールの送信元 IP アドレスの国別は US 約 50.5 %、SG 約 34.2 %、JP 約 6.1 %、CN 約 5.9 % となりました。

特に前月は全体の約 69.7 % を占めていたレジデンシャルプロキシやボットネット経由と思われる CN からの配信が、2 月は約 5.2 %と激減しており、一般からの報告数と同様に調査用メールアドレスへの着信数もまた大きく減少しました。

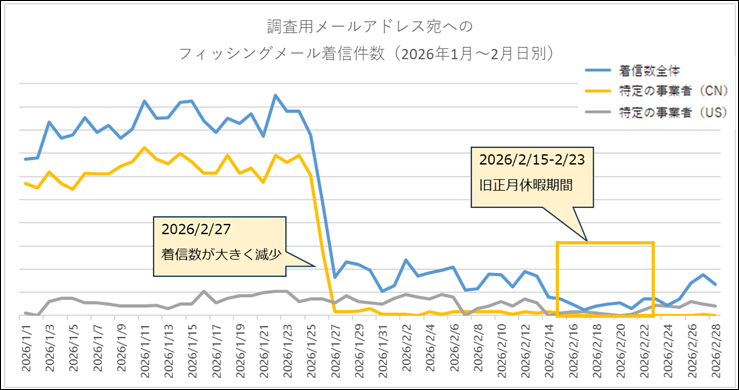

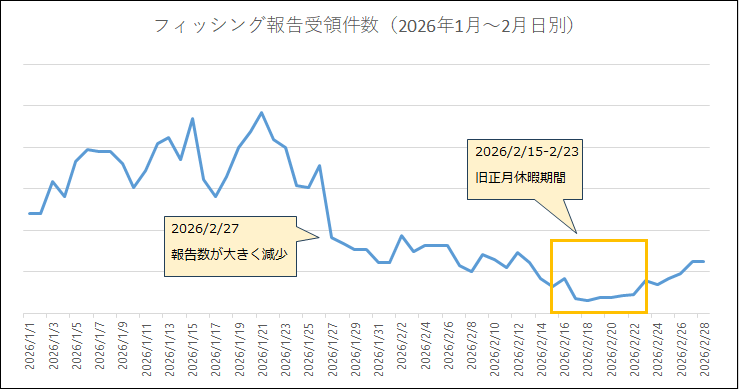

(参考情報:「フィッシング報告受領件数(2026年1月~2月日別)」、「調査用メールアドレス宛てへのフィッシングメール着信件数(2026年1月~2月日別)」)

2 月は報告数が大きく減少し、2024 年 2 月以来、2 年ぶりに 5 万件台となりました。

減少した要因としては、1 月末に行われた海外におけるレジデンシャルプロキシやボットネットの無力化等の影響の可能性が考えられます。これにより、2 月初めは 1 月と比較して報告数が 6 割ほど減少しています。

もう一つの要因として 2 月半ば以降の旧正月休暇期間には報告が 1 月と比較し 8 割から 9 割減少しました。

しかし休暇期間後はフィッシングメールの配信が再び増加傾向となっています。過去にもボットネット等が利用できなくなるとクラウドサービスを悪用して大量配信を行う傾向が確認されているため、事業者側の正規メール視認性向上や迷惑メールフィルター強化などの対策と利用者側への正規メールと証明されていないメールは注意する、という啓発を強化していく必要があります。

金融庁の発表では証券系における不正取引件数は 1 月より減少しており対策の効果は出ていると見られるものの、不正取引金額は増加しており、証券系をかたるフィッシングの報告は前月と同様に 1 万件以上受領しているため、引き続き注意が必要です。

日本クレジット協会が発表した「クレジットカード不正利用被害額の集計結果について」によると、2025 年 3 月以降、被害額が減少傾向となっており、全 EC 加盟店への EMV-3Dセキュアの導入など、さまざまな対策の効果が表れていると考えられます。

フィッシングメール文面としては多要素認証の設定を依頼する文面が多く、契約更新通知、本人確認依頼などの報告を多く受領しました。

特に本物のセキュリティ設定通知依頼や注意喚起メール文面を模倣し、フィッシングサイトへのリンクを追加したフィッシングメールは違和感に気付きにくいため、送信ドメイン認証により正規メールにのみ表示されるブランドロゴ、アイコン、マーク等や S/MIME による電子署名等などがなければ判別が困難になっています。また受信者が正規メールを迷惑メールとして報告することで、DMARC に対応していても送信者に対する評価が下がり、正規メールが迷惑メールへ振り分けられるケースが見られます。利用者が望まないメールの配信については「ワンクリック購読解除」への対応を検討してください。

またモバイル回線以外では閲覧できないフィッシングサイトが増えており、フィッシングサイトの稼働確認と停止調整を回避しようとする試みが続いています。

フィッシング以外ではアカウントが無効、または保護のためログインを促すメール文面から、マイクロソフト等をかたるサポート詐欺サイトへ誘導するメールが前月に引き続き急増し、前月の約 1.5 倍の情報提供がありました。

また、企業の代表取締役社長の名前で LINE グループを作るよう指示したのち振り込め詐欺へ誘導したり、警察をかたり指定口座への振り込め詐欺へ誘導したり、仮想通貨での支払いを要求する脅迫メールなどの報告が多数、寄せられました。

このようなメールはご利用のメールサービスへ迷惑メール報告するとともに、もしも誘導されたサイトで詐欺被害に遭った場合は、最寄りの警察署へ相談、情報提供を行ってください。

事業者のみなさまへ

メールサービスを運用している事業者および組織では、セキュリティ上、送信ドメイン認証で認証失敗 (fail)したり、FCrDNS 認証に失敗(逆引き正引き不一致で fail)したメールは、ウェブメールやメールアプリでその結果が判別できるよう表示を工夫する対策を検討してください。

また DMARC ポリシーに従ったメールの配送を行い、FCrDNS認証に失敗したメールは一時エラーを返すなど、必要なメールのみ受け取れるよう、対策を検討してください。特に逆引き設定は Gmail 送信者ガイドラインでは対応必須となっており、現在では多くの正規メールが逆引き設定された IP アドレスから送信されるため、不正メールのみを排除する効果が期待できます。

オンラインサービスを提供している事業者は、DMARC ポリシーを reject に変更する計画を立ててください。現在、事業者規模の大小問わず、ドメイン名を悪用したなりすましフィッシングメール配信が確認されています。また、正規メールが不審なメールとして報告されるケースが急増しています。

メールからのコンバージョン率が下がっている場合は、ドメイン名=ブランドへの信頼度が低下しているため、ブランドロゴ、アイコン、マーク等の正規メール視認性向上を行い、利用者へ十分に啓発を行ってください。

特に DMARC で認証成功したメールにブランドロゴを表示する BIMI (Brand Indicators for Message Identification) は認証マーク証明書 (VMC : Verified Mark Certificate) 取得時に対象ブランドに対する第三者認証が行われ、サーバー証明書と同様に審査基準に応じた信頼性を担保しており、金融庁、総務省および内閣官房国家サイバー統括室が BIMI 対応済です。BIMI のロゴ表示は日本では特にモバイル系メールアドレスでのカバー率が高く、現在は Gmail、Apple iCloud メール、auメール、ドコモメール、@nifty メールなどが対応しており、フィッシングメールに紛れた正規メールを判別可能となることで、信頼性と開封率が上がるため、契約者(利用者)へメールを配信している事業者は BIMI への対応を検討してください。

また、参考情報の「迷惑メール相談センター:送信ドメイン認証実施状況」の受信側 DMARC および BIMI の項目を参照し、利用者に DMARC 受信側対応を行っているメールサービスを使うよう推奨してください。認証失敗したメールを素通して表示するメールサービスの利用者は、被害に遭う可能性が高くなっています。

詐取された認証情報の不正利用への対策としては、パスキーなど ID/パスワード以外の多要素認証方法も追加するなどの認証強化を検討してください。

SMS 認証併用の際にはスミッシング対策として、「0005」で始まる国内モバイルキャリア共通の SMS 発信用の共通番号(共通ショートコード) 等を使う、正規メッセージには URL は記載しない、認証コードのメッセージにその用途や本物の入力画面照合のためのキーワードを記載する等を検討し、利用者にはそれらを確認するよう、啓発を行ってください。

SMS 共通番号については、参考情報の「SMS共通番号/共通ショートコード情報」も参照してください。

利用者のみなさまへ

また、誘導元となるフィッシングメールや詐欺メールへの対処法を知ることは重要です。参考情報の「迷惑メール相談センター:迷惑メール対策BOOK「撃退!迷惑メール」」などを参考にフィッシングやさまざまなネットトラブル等について情報収集と対策を行ってください。

大量のフィッシングメールが届いている場合は、そのメールアドレスが漏えいしていることを意味します。漏えいした情報は犯罪者間で売買され、消すことができません。参考情報の「なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット」を参考に、正規メールにアイコンが表示されるなどのフィッシング対策機能が強化されているメールサービスに新たにメールアドレスを作成し、オンラインサービスへ登録しているメールアドレスを切り替えていくことを検討してください。

フィッシングサイトに入力した情報を、犯罪者が裏で本物のサイトへ入力し、SMS 認証コード等も詐取して二要素認証を突破して、登録情報を変更したり、不正利用するケースが確認されています。身に覚えがない決済や登録変更の通知がきた場合は、送信ドメイン認証でアイコンが表示されている等、正規メールであるか確認したり、サービスのサポート窓口へ対応について相談してください。

スマートフォンのアプリやブラウザーではパスワードマネージャーが利用できます。自分で登録した正規サイトにのみ ID とパスワードを自動投入するため、フィッシングサイトのような偽サイトには反応しません。パスワードの代わりにパスキーを利用すると、自分のスマートフォンでのみパスワードレスでログインできる等、より利便性と安全性が増します。普段からログインを促すようなメールや SMS を受信した際は、正規のアプリやパスワードマネージャーを使って正規のサイトへログインし情報を確認してください。クレジットカード情報や携帯電話番号、認証コード、口座情報、ワンタイムパスワード等の入力を要求された場合は、入力する前に一度立ち止まり、本当に必要な手続きなのかを確認してください。特に初めて利用するサイトの場合は、運営者情報や問い合わせ先などを確認し、似たようなフィッシングや詐欺事例等がないか、確認するようにしてください。

情報提供のお願い

参考情報

総務省: 総務省からのメール受信におけるシンボルマークのアイコン表示について

https://www.soumu.go.jp/menu_kyotsuu/important/kinkyu02_000621.html

内閣官房国家サイバー統括室: 内閣官房国家サイバー統括室からのメール受信におけるシンボルマークのアイコン表示について

https://www.cyber.go.jp/pdf/bimi.pdf

総務省: フィッシングメール対策の強化に関する要請

https://www.soumu.go.jp/menu_news/s-news/01kiban18_01000260.html

金融庁: インターネット取引サービスへの不正アクセス・不正取引による被害が急増しています

https://www.fsa.go.jp/ordinary/chuui/chuui_phishing.html

日本クレジット協会: クレジットカード不正利用被害の集計結果について

https://www.j-credit.or.jp/download/news20251205_a1.pdf

迷惑メール相談センター: 送信ドメイン認証実施状況

https://www.dekyo.or.jp/soudan/contents/auth/index.html

迷惑メール相談センター: 迷惑メール対策BOOK「撃退!迷惑メール」

https://www.dekyo.or.jp/soudan/contents/info/pamphlet.html#gmeiwaku

なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット

https://www.antiphishing.jp/enterprise/domain_authentication.html#advantages

Gmail : メール送信者のガイドライン

https://support.google.com/mail/answer/81126?hl=ja

Gmail : メール送信者のガイドラインに関するよくある質問

https://support.google.com/a/answer/14229414?hl=ja

Gmail : Postmaster Tools で送信メールを監視する

https://support.google.com/a/topic/6259779?hl=ja

SMS共通番号/共通ショートコード情報

https://japansms.com/

フィッシング報告受領件数(2026年1月~2月日別)

調査用メールアドレス宛てへのフィッシングメール着信件数(2026年1月~2月日別)