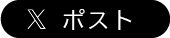

フィッシング報告件数

2024 年 10 月にフィッシング対策協議会に寄せられたフィッシング報告件数 (海外含む) は、前月より 33,233 件増加し、181,443 件となりました。

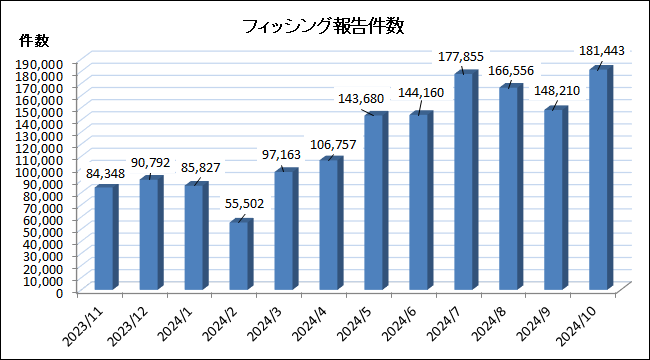

2024 年 10 月のフィッシングサイトの URL 件数 (重複なし) は、前月より 21,848 件増加し、71,367 件となりました。

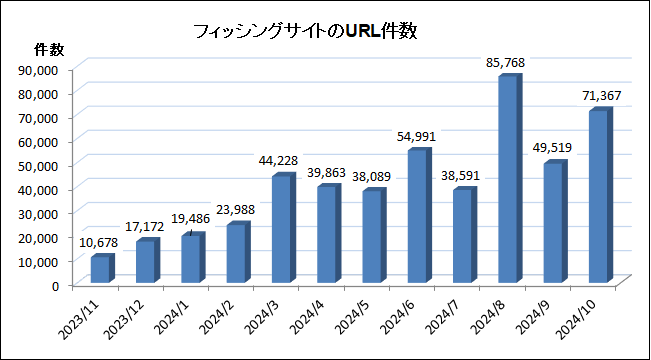

2024 年 10 月のフィッシングに悪用されたブランド件数 (海外含む) は、前月より 9 件増加し、88 件となりました。

2024 年 10 月のフィッシング報告件数は 181,443 件となり、2024 年 8 月と比較すると 33,233 件増加となりました。

メールサービスを提供している通信事業者は、DMARC ポリシーに従ったメールの配信を行い、迷惑メール対策を強化してください。また、ウェブメールやメールアプリなどでは送信ドメイン認証の検証状況を利用者が認識できるよう、検証結果に基づいた警告表示ならびに検証対象としたドメインの表示を検討してください。

大量のフィッシングメールが届いている場合は、そのメールアドレスが漏えいしていることを意味します。漏えいした情報は犯罪者間で売買され、消すことができません。参考情報の「なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット」を参考に、正規メールにアイコンが表示されるなどのフィッシング対策機能が強化されているメールサービスに新たにメールアドレスを作成し、オンラインサービスへ登録しているメールアドレスを切り替えていくことを検討してください。

フィッシングか否かの判断に迷う不審なメールや SMS を受け取った場合は、各サービス事業者の問い合わせ窓口やフィッシング対策協議会 (info@antiphishing.jp) まで、ご報告ください。

【報告方法】はこちら

JCB をかたるフィッシング (2024/10/03)

経済産業省: 「クレジットカード・セキュリティガイドライン」が改訂されました

https://www.meti.go.jp/press/2023/03/20240315002/20240315002.html

フィッシングサイトの URL 件数

フィッシングに悪用されたブランド件数

総評

Amazon をかたるフィッシングは前月より 1 割強増加し、報告数全体の約 26.8 % を占めました。次いで各 1 万件以上の大量の報告を受領したヤマト運輸、東京電力、JCB、プロミスをかたるフィッシングの報告をあわせると、全体の約 62.6 % を占めました。また 1,000 件以上の大量の報告を受領したブランドは 23 ブランドとなり、これらを合わせると全体の約 96.7 % を占めました。

分野別では、報告数全体に対する割合は、EC 系 約 31.8 %、クレジット・信販系 約 24.3 %、金融系 約 16.5 %、配送系 約 10.9 %、電力・ガス・水道系 約 10.4 %となり、前月と比較すると金融系が急増し、クレジット・信販系は減少傾向となりました。

フィッシングに悪用されたブランドは 88 ブランドとなり、金融系 21 ブランド、クレジット・信販系 19 ブランド、通信事業者・メールサービス系 9 ブランド、オンラインサービス系 8 ブランド、配送系 6 ブランド、EC 系 5 ブランドとなり、金融系ブランドが増加しました。

金融系は銀行系、JAバンク、ろうきん、しんきん等に加えて、今月は特に消費者金融系のブランドをかたるフィッシングが次々と発生し、多くの報告を受領しました。

SMS から誘導されるフィッシング (スミッシング) については、東京電力および金融系、クレジットカード系ブランドをかたる文面の報告を多く受領しました。

しばらく報告がなかった宅配便の不在通知を装うスミッシングについては、配信が再開していることを確認しています。スミッシングへの対策については、「事業者のみなさまへ」「利用者のみなさまへ」を参考にしてください。

2024 年 10 月のフィッシングサイトの URL 件数は 71,367 件となり、2024 年 9 月と比較すると大きく 21,848 件の増加となりました。

報告全体の URL(重複あり)の TLD 別では .com 約 44.0 %、次いで .cn が約 37.6 %、.top 約 7.0 %、.shop 約 1.9 %、.goog 約 1.8 % となり、.cn ドメイン名の悪用が増加しました。

特にメール内に記載されている URL は、ドメイン名にランダム文字列のサブドメインを付加した「使い捨て」のリダイレクト用 URL として使われており、

報告数と連動して増加傾向となり、報告全体の約 32.3 %を占めました。報告回数が 1,000 回以上のドメイン名を含む URL が報告全体のなかで占める割合は約 30.0 % と急増し、

報告回数 10 回以下は 約 18.4 %、 20 回以下は 約 25.4 % と減少し、ドメイン名の再利用回数が増加傾向となりました。再利用回数が多いほど、URL フィルターやテイクダウンの効果がでると考えられます。

また、クラウドサービスや CDN サービスで付与できるサービス標準のドメイン名や、短縮 URL やリダイレクト機能があるサービスを不正利用するケースは前月と同数程度、続いています。

ある調査用メールアドレス宛に 10 月に届いたフィッシングメールのうち、約 72.6 % がメール差出人に実在するサービスのメールアドレス (ドメイン名) を使用した「なりすまし」フィッシングメールであり、「なりすまし」送信が多い状況が続いています。

送信ドメイン認証技術 DMARC のポリシーが reject (認証失敗したメールは受信拒否) または quarantine (認証失敗したメールを迷惑メールフォルダー等へ隔離) で、フィルタリング可能な なりすましフィッシングメールは約 30.4 % と大きく減少傾向となり、DMARC ポリシーが none (認証成功・失敗したメールを両方区別なく素通し) または DMARC 対応していないドメイン名のなりすましフィッシングメールは約 42.3 % と大きく増加傾向となりました。

独自ドメイン名による非なりすましメール配信は約 27.4 %、そのうち DMARC に対応して認証成功 (dmarc=pass) したメールは約 35.6 % となり、非なりすましメールの送信ドメイン認証への対応率が大きく下がりました。

現状、利用者への連絡手段としてメールを送信する事業者は DMARC への対応がほぼ必須となっており、送信者ドメイン名と DMARC による認証結果は正規メールか否かの判断基準の一つとなっています。

逆引き (PTR レコード) 設定がされていない IP アドレスからの送信は約 88.9 % となり、多い状況が続いています。Gmail 送信者ガイドラインでも逆引き設定は対応必須となっており、特に大量配信される不正メールは送信元 IP アドレスに逆引き設定がされていないケースが多いため、メールサービスを運用している場合は、正規メールか否かの判定基準の一つとして、そのようなメールを受け取らないことを検討してください。

10 月は報告数および URL 件数ともに大きく増加傾向となり、報告数が過去最高値となりました。またDMARCポリシーが none または quarantine の事業者がドメイン名をなりすまされて、さまざまなブランドのフィッシングメールの大量配信が行われる状況が続きました。一方、なりすまし送信被害にあった事業者はDMARCポリシーを reject に変更することで、なりすましメールの報告数が減っています。DMARC 認証失敗によりメール着信率が下がり、受信者に届きづらくなるためと思われます。

またフィッシングサイトへの誘導の手口として、当該ブランドに関連があるポイントプレゼントや金融系であれば金利優遇など、キャンペーンに勧誘する文面が増えています。毎日のように届く本物のキャンペーンメールやメールマガジンは受信者側も見慣れており、それをコピーしてリンクを差し替えたフィッシングメールは違和感に気付きにくく、送信ドメイン認証により正規メールにのみ表示されるブランドロゴ、アイコン、マーク等や S/MIME による電子署名等などがなければ判別が困難になっているため、注意が必要です。

また迷惑メールフィルターや解析ツール等の検知を回避する目的で、メール文面に非表示のゴミ文字列や正規の URL を混ぜたり、Unicode 文字列で URL を記載したり、URL の BASIC 認証情報 (フィッシングサイトアクセス時には不要となる) 部分やサブドメイン名部分にランダム文字列を記載するなどの試行も続いています。特定のメールサービス利用者を狙い、フィッシングメール配信を行っているとみられるケースもあり、迷惑メールフィルター機能や、DMARC 受信側検証、送信元の IP アドレスとドメイン名(逆引き設定、NXDOMAIN)の検証の有無で、より着信しやすいよう送信方法を変えて送っている可能性が考えられます。

フィッシング以外では、事業者から送られた正規メールがフィッシングメールとして報告されるケースが増えました。不正なメールとしてはポイントや現金が当選したというメールや詐欺メールや仮想通貨での支払いを要求する脅迫メール (セクストーションメール) の報告が多く寄せられました。

このようなメールから誘導されたサイトで詐欺被害に遭った場合は、最寄りの警察署へ相談、情報提供を行ってください。

事業者のみなさまへ

オンラインサービスを提供している事業者は、DMARC レポートで正規メールが利用者に届いていることを確認しながら、最終的にポリシーを reject に変更する計画を立ててください。現在、事業者規模の大小問わず、ドメイン名を悪用したなりすましフィッシングメール配信が確認されています。quarantine では迷惑メールとして届くため、受信者は正規メールも迷惑メールとして認識しており、ブランドへの信頼度が次第に低下します。実際に p=none/quarantine の EC 系ブランド、クレジットカード系ブランド、金融系ブランドにおいては、本物メールがフィッシングとして報告されるケースが増えています。メールからのコンバージョン率が下がっている場合は、ドメイン名=ブランドへの信頼度が低下しています。ブランドロゴ、アイコン、マーク等の正規メール視認性向上を行っている場合は、利用者へ十分に啓発を行ってください。S/MIME は偽の署名ファイルを添付したメールが確認されているため、検証方法を十分に周知するとともに、検証できない環境を利用している利用者のために、ブランドロゴ、アイコン、マーク等の併用も検討してください。

Android スマートフォンユーザーがアカウントを作成するケースが多い大手メールサービスの Gmail は「メール送信者のガイドライン」を公開しており、2024年6月以降、このガイドラインに準拠しないメールはAndroidスマートフォンユーザーに届かない可能性があります。

Gmail ユーザーに大量の正規メールを送信している場合は要件を満たしているか、十分に確認してください。また、大手のドコモでは今後 DMARC 未対応メールおよび p=none には警告表示を行う、と発表しており、いま一度、自組織から送る正規メールの DMARC が設定不備によりエラーとなっていないか確認してください。

日本政府も 6 月の犯罪対策閣僚会議において詐欺対策としての DMARC への対応促進を発表しており、今後、DMARC 正式運用はメールセキュリティにおける基本的な要件となると考えられます。DMARC 未対応、対応未計画の送信者は、DMARC ポリシー none のモニタリングモードでの DMARC 対応を開始し、quarantine そして reject へのポリシー強化を計画し実施してください。

また詐取された認証情報の不正利用への対策として、パスキーなど ID/パスワード以外の認証方法も追加するなどの認証強化を検討してください。

オンラインでのクレジットカード決済に対応している EC 加盟店は、2025 年 3 月末までに EMV 3-Dセキュアへの対応が要請されているのでご確認ください。

SMS 認証併用の際にはスミッシング対策として、「0005」で始まる国内モバイルキャリア共通の SMS 発信用の共通番号(共通ショートコード) 等を使う、正規メッセージには URL は記載しない、認証コードのメッセージにその事由や本物の入力画面照合のためのキーワードを記載する等を検討し、利用者にはそれらを確認するよう、啓発を行ってください。

利用者のみなさまへ

フィッシングサイトに入力した情報を、犯罪者が裏で本物のサイトへ入力し、SMS 認証コード等も詐取して二要素認証を突破して、登録情報を変更したり、不正利用するケースが確認されています。身に覚えがない決済や登録変更の通知がきた場合は、送信ドメイン認証でアイコンが表示されている等、正規メールであるかを確認した上で、サービスのサポート窓口へ対応について相談してください。

普段からログインを促すようなメールや SMS を受信した際は、正規のアプリやブックマークした正規の URL からサービスへログインして情報を確認し、クレジットカード情報や携帯電話番号、認証コード、口座情報、ワンタイムパスワード等の入力を要求された場合は、入力する前に一度立ち止まり、本当に必要な手続きなのか、その入力先サイトが本物かを確認してください。特に初めて利用するサイトの場合は、運営者情報や問い合わせ先などを確認し、似たようなフィッシングや詐欺事例等がないか、確認するようにしてください。

Android スマートフォンの場合はスミッシングから不正アプリ (マルウェア等) のインストールへ誘導される可能性があるため、日頃から SMS のリンクからのアプリのインストールは行わないよう、注意するとともに Google Play プロテクトや正規のウイルス対策アプリ等で不正なアプリ (マルウェア等) をインストールしていないか確認してください。

情報提供のお願い

今月の緊急情報

https://www.antiphishing.jp/news/alert/jcb_20241003.html

アイフルをかたるフィッシング (2024/10/07)

https://www.antiphishing.jp/news/alert/aiful_20241007.html

プロミスをかたるフィッシング (2024/10/10)

https://www.antiphishing.jp/news/alert/promise_20241010.html

WESTER をかたるフィッシング (2024/10/28)

https://www.antiphishing.jp/news/alert/wester_20241028.html

レイク (新生フィナンシャル) をかたるフィッシング (2024/10/30)

https://www.antiphishing.jp/news/alert/lakealsa_20241030.html

ORIX MONEY (オリックス・クレジット) をかたるフィッシング (2024/10/30)

https://www.antiphishing.jp/news/alert/orix_money_20241030.html

参考情報

NTTドコモ: ドコモメールにフィッシング詐欺対策を目的とした 「なりすましメールの警告表示機能」を導入

~フィッシング詐欺の可能性がある不審なメール開封時に警告を表示~

https://www.docomo.ne.jp/binary/pdf/info/news_release/topics_240522_00.pdf

政府会議: 令和6年6月18日 第39回 犯罪対策閣僚会議 国民を詐欺から守るための総合対策

https://www.kantei.go.jp/jp/singi/hanzai/dai39/39gijisidai.html

なりすまし送信メール対策について : 送信ドメイン認証に対応するメリット

https://www.antiphishing.jp/enterprise/domain_authentication.html#advantages

Gmail : Email sender guidelines (英語版)

https://support.google.com/mail/answer/81126?hl=en

Gmail : Email sender guidelines FAQ (英語版)

https://support.google.com/a/answer/14229414?hl=en

Gmail : メール送信者のガイドライン (最新のアップデートが反映されていないため、英語版も参照してください)

https://support.google.com/mail/answer/81126?hl=ja

Gmail : Postmaster Tools で送信メールを監視する

https://support.google.com/a/topic/6259779?hl=ja